LMS-SPADA INDONESIA

LMS-SPADA INDONESIA

Course Content

Topic outline

-

-

[boxes]

[boxcontent color="info"]

Selamat datang di mata kuliah Keamanan Sistem Informasi dan Internet, mata kuliah ini merupakan bentuk kolaborasi dari Universitas Pradita dan STMIK Tidore Mandiri dalam melaksanakan perkuliahan hasil dari Hibah Pembelajaran Daring Kolaborasi dari Kementerian Pendidikan, Kebudayaan, Riset, dan Teknologi RI. Dari kolaborasi antara Universitas Pradita dan STMIK Tidore Mandiri menghasilkan bahan ajar yang sudah dikurasi oleh kedua Institusi dan dinikmati oleh mahasiswa kedua institusi tersebut.

Selamat datang di mata kuliah Keamanan Sistem Informasi dan Internet, mata kuliah ini merupakan bentuk kolaborasi dari Universitas Pradita dan STMIK Tidore Mandiri dalam melaksanakan perkuliahan hasil dari Hibah Pembelajaran Daring Kolaborasi dari Kementerian Pendidikan, Kebudayaan, Riset, dan Teknologi RI. Dari kolaborasi antara Universitas Pradita dan STMIK Tidore Mandiri menghasilkan bahan ajar yang sudah dikurasi oleh kedua Institusi dan dinikmati oleh mahasiswa kedua institusi tersebut. Selamat Belajar dan Berkolaborasi!

[/boxcontent]

[/boxes]

-

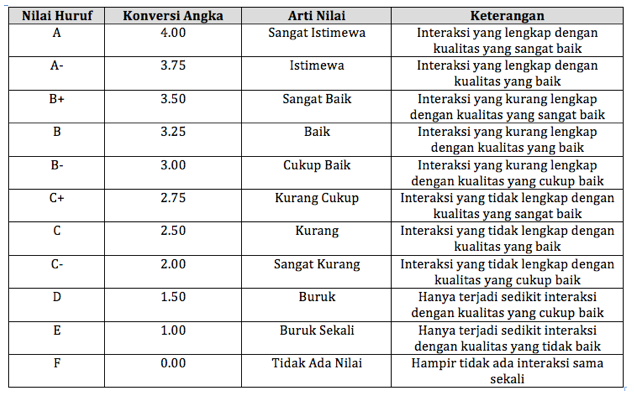

Dalam mengikuti program pendidikan jarak jauh, para mahasiswa harus mengadopsi paradigma dan mekanisme pembelajaran dengan prinsip-prinsip utama sebagai berikut:

- Mahasiswa diharapkan untuk aktif melakukan proses pembelajaran mandiri melalui beraneka ragam cara yang tersedia dan memungkinkan, yaitu: (a) menggunakan referensi yang tersedia; (b) memanfaatkan berbagai sumber yang dapat diakses via internet; (c) melakukan komunikasi intensif antar sesama mahasiswa; (d) mengerjakan seluruh latihan dan tugas-tugas yang diberikan; (e) menghadiri sesi temu virtual dengan dosen pengampu mata kuliah; dan (f) mengikuti ujian terjadwal yang telah ditetapkan. Paradigma pembelajaran e-learning adalah aktif dan mandiri, dimana keberhasilan mahasiswa akan ditentukan oleh intensitas pembelajaran yang dilakukannya sendiri, bukan bergantung pada pihak lain sebagaimana model perkuliahan konvensional berbasis tatap muka.

- Mengingat bahwa capaian pembelajaran mahasiswa (standar kompetensi kelulusan) peserta program pendidikan jarak jauh harus sama dengan model pembelajaran berbasis tatap muka, maka model evaluasi atau penilaiannya akan jauh lebih ketat dan bersifat multi dimensi. Dalam penyelenggaraan mata kuliah PJJ, dosen pengampu menilai mahasiswa dengan menggunakan berbagai instrumen dan indikator, seperti: (a) keaktifan dalam mengikuti forum diskusi; (b) keteraturan atau frekuensi dalam melakukan akses terhadap sumber daya pendidikan yang tersedia pada aplikasi learning management system yang dipakai; (c) kuantitas kehadiran dan kualitas interaksi dalam sesi komunikasi virtual dengan dosen, baik yang bersifat sinkronus maupun asinkronus; (d) kelengkapan pengumpulan tugas yang diberikan; (e) partisipasi aktif mengerjakan soal-soal latihan; dan (f) hasil ujian tengah semester/quis maupun ujian akhir semester. Keseluruhan kinerja mahasiswa melalui beragam model interaksi tersebut dijadikan sebagai bahan evaluasi dosen dalam memberikan penilaian akhir pencapaian mahasiswa dalam mata kuliah yang bersangkutan. Perlu diperhatikan bahwa bobot keseluruhan model interaksi dan evaluasi tersebut kurang lebih sama karena sifatnya yang holistik.

-

Link Silabus : [button link="https://docs.google.com/document/d/1XdhKZSEiYoAKIpaOr3OsRk9K--FdxaAV/edit?usp=sharing&ouid=114889218099205978594&rtpof=true&sd=true"]Read more[/button]

Link RPS: [button link="https://docs.google.com/document/d/10NEkt5dIKdExpYo1k6RgtpnHdYFvY6ie/edit?usp=sharing&ouid=114889218099205978594&rtpof=true&sd=true"]Read more[/button]

-

-

-

[header type="light" title="Dosen Pengampu Mata Kuliah:"][/header]

[columns]

[column size="4"]

Erick Dazki, S.Kom., M.Kom

Universitas Pradita

[/column]

[column size="4"]

Said D Bahta, S.Kom., M.Kom.

STMIK Tidore Mandiri

[/column]

[/columns]

-

View[boxes]

[boxcontent color="success" icon="fa-comment"]

Diskusi Umum merupakan tempat untuk melakukan interaksi secara asinkronus kepada Dosen Pengampu, Dosen Pendamping dan Asisten Materi.

[/boxcontent]

[/boxes]

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=22378&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 1[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

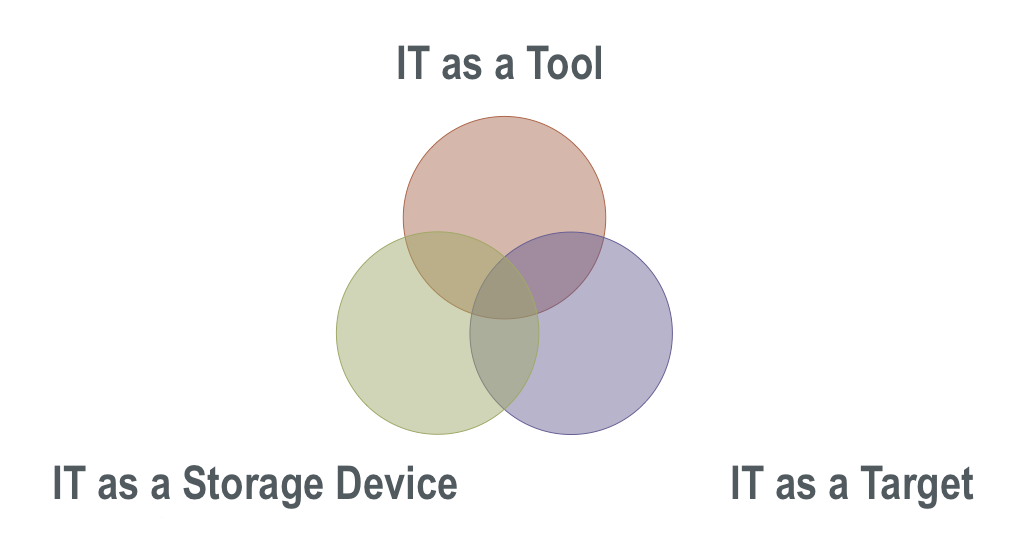

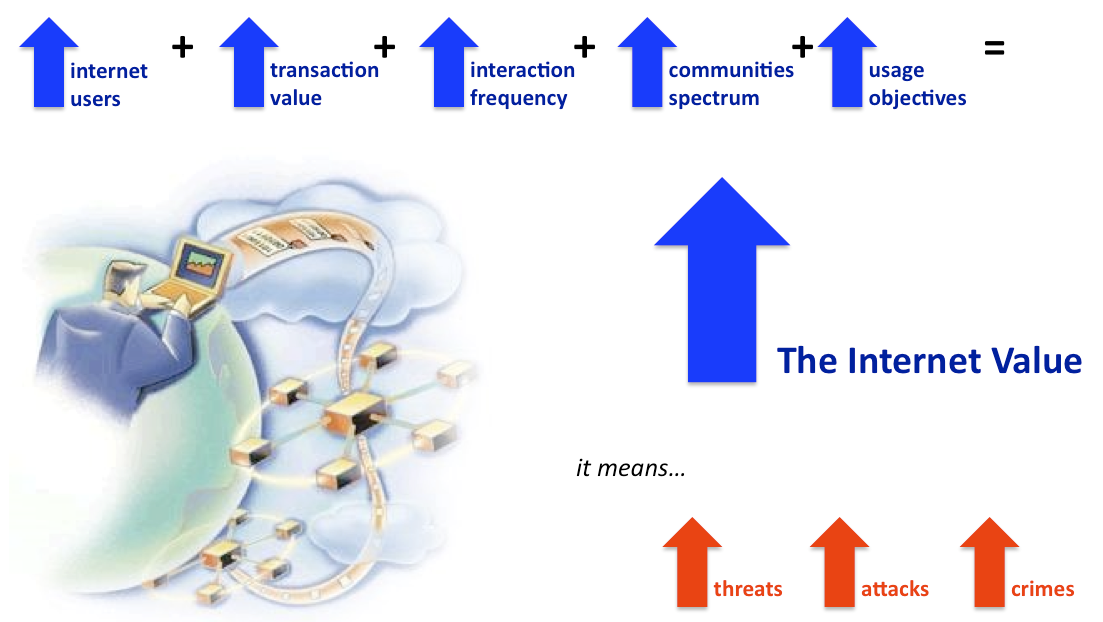

Internet telah menjadi bagian

tak terpisahkan dari masyarakat moderen dewasa ini. Bahkan bagi generasi yang lahir setelah tahun 1995, internet telah membentuk sebuah dunia tersendiri seperti layaknya bumi di tempat manusia berada. Dalam dunia maya ini, melalui beraneka ragam peralatan

teknologi informasi dan komunikasi, para individu maupun kelompok - kelompok masy arakat saling b erinteraksi, bertukar pikira n, dan berkolaborasi untuk melakukan sejumlah aktivitas kehidupan. Dunia yang merupakan titik singgung antara dunia fisik dan

dunia abstraksi ini semakin lama semakin banyak pengunjungnya. Statistik terakhir memperlihatkan bahwa penetrasi internet pada tahun 2008 telah mencapai kurang lebih 21% dari total 6,676 milyar penduduk bumi.

Internet telah menjadi bagian

tak terpisahkan dari masyarakat moderen dewasa ini. Bahkan bagi generasi yang lahir setelah tahun 1995, internet telah membentuk sebuah dunia tersendiri seperti layaknya bumi di tempat manusia berada. Dalam dunia maya ini, melalui beraneka ragam peralatan

teknologi informasi dan komunikasi, para individu maupun kelompok - kelompok masy arakat saling b erinteraksi, bertukar pikira n, dan berkolaborasi untuk melakukan sejumlah aktivitas kehidupan. Dunia yang merupakan titik singgung antara dunia fisik dan

dunia abstraksi ini semakin lama semakin banyak pengunjungnya. Statistik terakhir memperlihatkan bahwa penetrasi internet pada tahun 2008 telah mencapai kurang lebih 21% dari total 6,676 milyar penduduk bumi. [/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Tidak banyak orang yang menyangka sebelumnya bahwa internet yang tadinya hanya merupakan jejaring komunikasi antara lembaga riset perguruan tinggi di Amerika Serikat akan menjadi dunia tersendiri tempat berkumpulnya masyarakat dunia untuk melakukan transaksi, interaksi, dan koordinasi secara global seperti sekarang ini. Bahkan keberadaannya telah mampu menciptakan suatu revolusi tersen diri di sektor pemerint ahan, industri sw asta, komunitas akademik, dan aspek-aspek kehidupan lainnya. Masyarakat internet ini semakin lama semakin meningkat jumlahnya. Bahkan statistik terakhir tahun 2008 memperlihatkan bahwa satu dari lima penduduk dunia telah menjadi pengguna internet dewasa ini. Bukanlah suatu hal yang mustahil bahwa dalam waku yang tidal lama lagi, seluruh penduduk dunia akan menjadi internet user yang aktif.

Tidak banyak orang yang menyangka sebelumnya bahwa internet yang tadinya hanya merupakan jejaring komunikasi antara lembaga riset perguruan tinggi di Amerika Serikat akan menjadi dunia tersendiri tempat berkumpulnya masyarakat dunia untuk melakukan transaksi, interaksi, dan koordinasi secara global seperti sekarang ini. Bahkan keberadaannya telah mampu menciptakan suatu revolusi tersen diri di sektor pemerint ahan, industri sw asta, komunitas akademik, dan aspek-aspek kehidupan lainnya. Masyarakat internet ini semakin lama semakin meningkat jumlahnya. Bahkan statistik terakhir tahun 2008 memperlihatkan bahwa satu dari lima penduduk dunia telah menjadi pengguna internet dewasa ini. Bukanlah suatu hal yang mustahil bahwa dalam waku yang tidal lama lagi, seluruh penduduk dunia akan menjadi internet user yang aktif. [/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Mendengar kata "hacker, biasanya jaman dahulu langsung tergambar di dalam benak seseorang dengan kata mata tebal dan bersifat "kuper (kurang pergaulan) yang berjam-jam berada di depan komputer untuk berusaha masuk ke dalam sistem pertahanan jaringan yang berada dalam wilayah institusi lain. Kalau hal yang sama dibayangkan sekarang, yang ada di dalam gambaran pikiran adalah pemuda berambut gondrong yang sedang memelototi komputer sambil makan sepotong pizza, yang menggunakan seluruh kreatifitasnya untuk dapat "membobol sistem pertahanan jaringan komputer dari organisasi yang menjadi targetnya.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

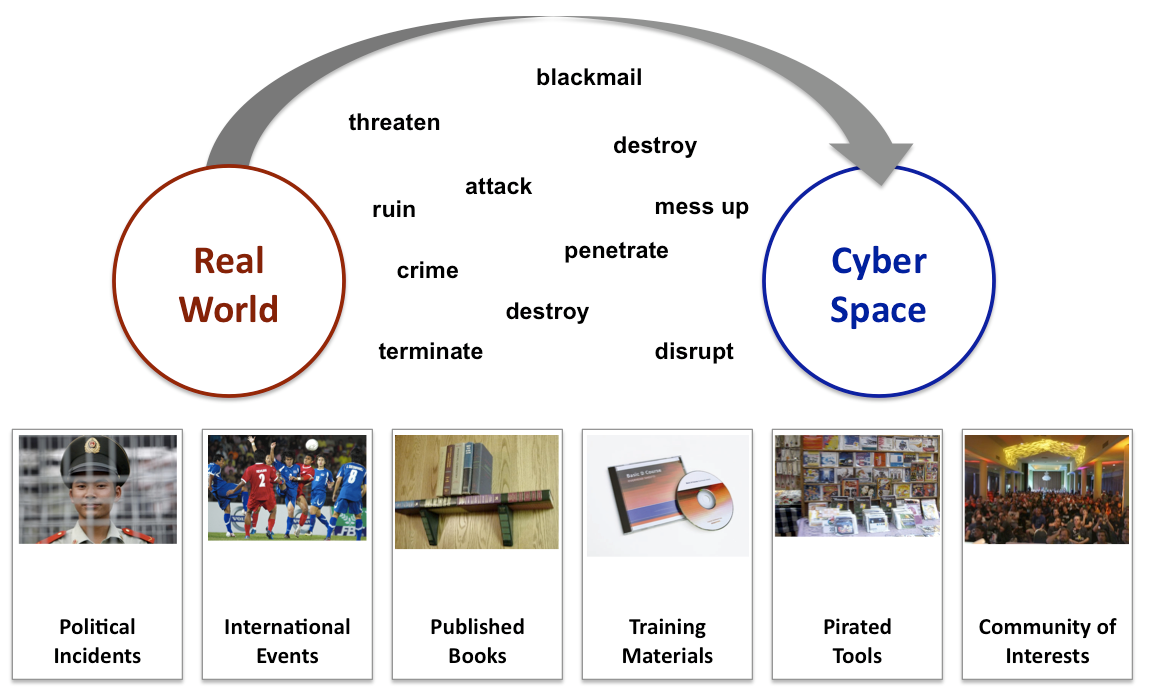

Ada suatu hal yang menarik dalam dunia keamanan informasi dan internet yang patut untuk

dicermati dan dipelajari lebih lanjut. Hal ini berdasarkan riset dan pengamatan ID-SIRTII terhadap pola kejadian potensi serangan internet yang ada di Indonesia. Melalui studi tersebut, ada sebuah hipotesa yang dikembangkan dan dicoba untuk dibuktikan, yaitu: terdapat suatu hubungan yang signifikan antara kejadian di dunia nyata dengan peristiwa serangan di dunia maya (baca: interent) dan sebaliknya.[/boxcontent]

[/boxes]

-

View Post replies: 1

Siapakah pihak yang paling bertanggung jawab terhadap keamanan di dunia maya? Mengapa?

-

View Make a submission

Semakin internet mendatangkan manfaat, semakin besar pula risiko yang mengiringinya. Ini adalah sebuah kenyataan paradoks yang dihadapi di dunia maya. Langkah apa yang harus dilakukan oleh para praktisi pengusaha yang ingin memanfaatkan kemajuan teknologi ini, terutama dalam kaitannya dengan menerapkan konsep semacam e-business dan e-commerce?

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book"]Berikut ini adalah materi ppt pertemuan 2[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/page/view.php?id=22392&forceview=1" icon="fa-link"]Lihat materi[/button] -

[boxes]

[boxcontent color="info"]

Mendengar kata "hacker, biasanya jaman dahulu langsung tergambar di dalam benak seseorang dengan kata mata tebal dan bersifat "kuper (kurang pergaulan) yang berjam-jam berada di depan komputer untuk berusaha masuk ke dalam sistem pertahanan jaringan yang berada dalam wilayah institusi lain. Kalau hal yang sama dibayangkan sekarang, yang ada di dalam gambaran pikiran adalah pemuda berambut gondrong yang sedang memelototi komputer sambil makan sepotong pizza, yang menggunakan seluruh kreatifitasnya untuk dapat "membobol sistem pertahanan jaringan komputer dari organisasi yang menjadi targetnya.

Mendengar kata "hacker, biasanya jaman dahulu langsung tergambar di dalam benak seseorang dengan kata mata tebal dan bersifat "kuper (kurang pergaulan) yang berjam-jam berada di depan komputer untuk berusaha masuk ke dalam sistem pertahanan jaringan yang berada dalam wilayah institusi lain. Kalau hal yang sama dibayangkan sekarang, yang ada di dalam gambaran pikiran adalah pemuda berambut gondrong yang sedang memelototi komputer sambil makan sepotong pizza, yang menggunakan seluruh kreatifitasnya untuk dapat "membobol sistem pertahanan jaringan komputer dari organisasi yang menjadi targetnya. [/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

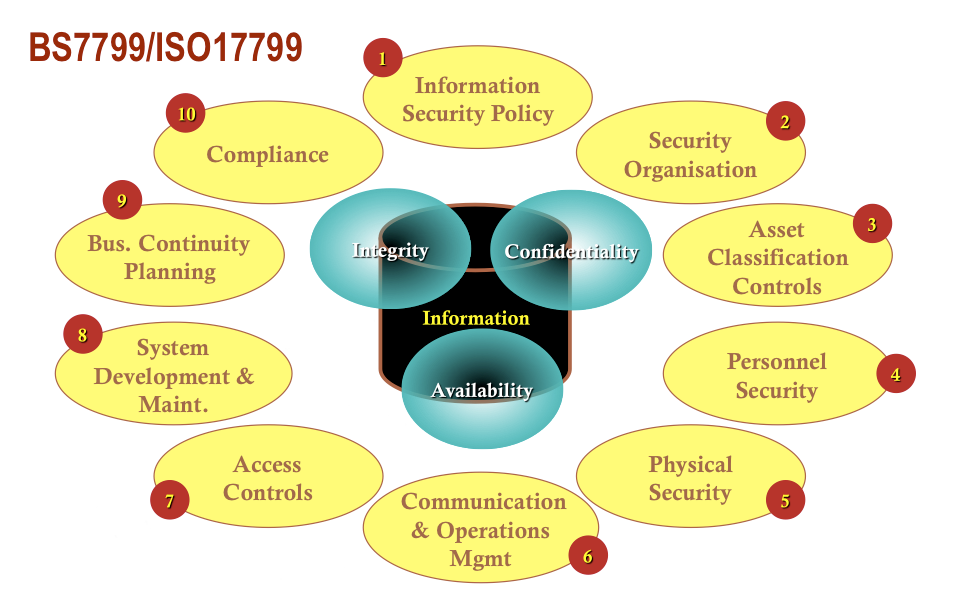

ISO (the International Organization for Standarization) dan IEC (the International Electrotechnical

Commission) membentuk sistem khusus untuk standardisasi universal. Badan - badan nasional an ggota ISO dan IEC berpartisipasi dalam pe ngemb angan sta ndardi sasi internasional melalui panitia teknis yang disepakati oleh organisasi-organisasi yang terpercaya keahliannya dalam aktivitas-aktivitas teknis. Panitia Teknis ISO dan IEC berkolaborasi dengan prinsip saling menguntungkan. Organisasi-organisasi internasional lainnya, baik pemerintah maupun non-pemerintah, bekerja sama dengan ISO dan IEC, juga ambil bagian dalam kegiatan tersebut.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Belakangan ini kehadiran dan aksi hacker mulai marak terjadi di dunia maya. Kontroversi mengenai definisi dan perilaku hacker telah pula menjadi sebuah wacana menarik bagi masyarakat moderen dalam era internet dewasa ini. Kehadiran buku-buku mengenai hacker dan berbagai kiat pekerjaannya telah pula mulai mewarnai ranah publik di Indonesia - terbukti dengan sangat lakunya publikasi tersebut dijual secara luas di pasar. Bahkan tidak tanggung- tanggung para praktisi teknologi informasi dan komunikasi dari negara tetangga seperti Malaysia, Brunei, dan Singapura tidak jarang berkunjung ke Indonesia untuk mendapatkan buku-buku tersebut.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

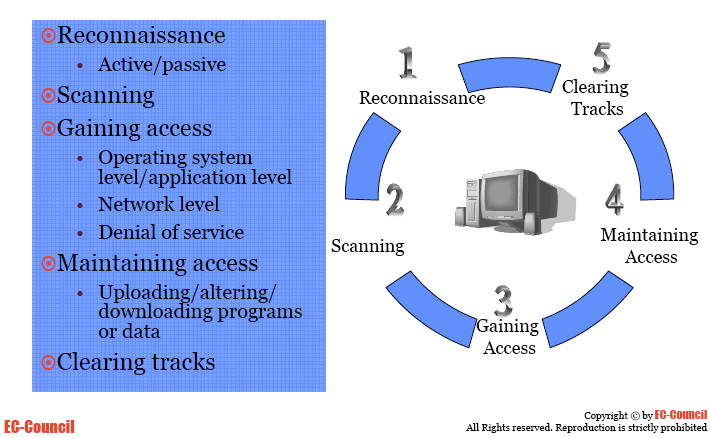

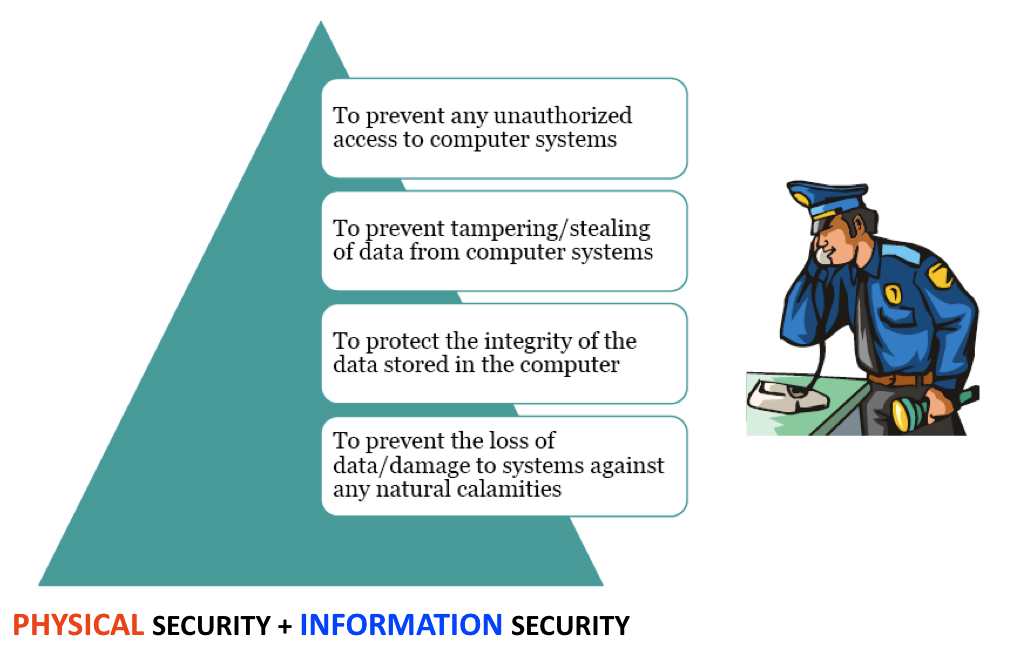

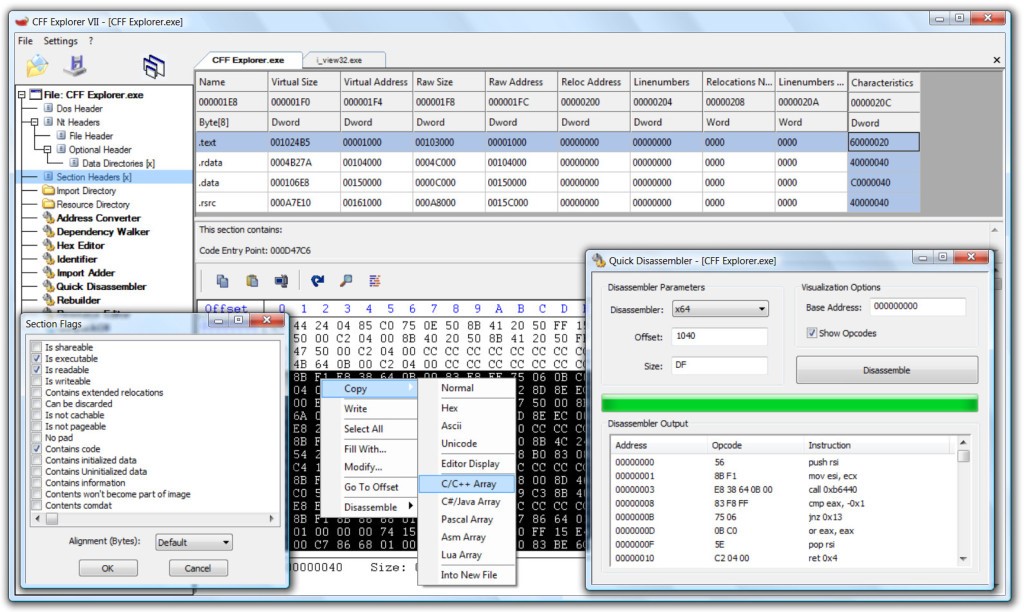

Bagaimana caranya mengetahui suatu sistem aman atau tidak? Cara yang paling

mudah adalah menugaskan individu atau mereka yang memiliki keahlian di bidang keamanan sistem informasi untuk melakukan audit dan uji coba penetrasi (baca: penetration test) terhadap sistem terkait. Dari berbagai hasil uji coba yang ada, terlihat ada sejumlah cara yang biasa dipergunakan penyerang untuk masuk dan mengambil alih sistem. Keberhasilan penyerang ini adalah karena yang bersangkutan sanggup mengeksploitasi sejumlah kelemahan yang ada pada sistem.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Dewasa ini terdapat banyak sekali tipe dan jenis serangan yang terjadi di dunia maya. Sesuai dengan sifat dan karakteristiknya, semakin lama model serangan yang ada semakin kompleks dan sulit dideteksi maupun dicegah. Berikut adalah berbagai jenis model serangan yang kerap terjadi menerpa dunia maya, terutama yang dikenal luas di tanah air.[/boxcontent]

[/boxes]

-

View Post replies: 1

Bagaimana caranya mengurangi pertumbuhan jumlah "crackers" (criminal hackers) di dalam suatu negara?

-

View Make a submission

Sudah merupakan rahasia umum bahwa banyak serangan internet ke infrastruktur negara yang dilakukan oleh warga negaranya sendiri. Bagaimana cara ampuh untuk mencegah dan mengatasinya?

-

View Receive a grade

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book"]Berikut ini adalah materi ppt pertemuan 3[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/page/view.php?id=35276&forceview=1" icon="fa-link"]Lihat materi[/button] -

Complete the activity

Kerjakanlah kuis pertemuan 3 berikut ini!

-

[boxes]

[boxcontent color="info"]

Ada prinsip dalam dunia keamanan jaringan yang berbunyi "kekuatan sebuah rantai tergantung dari atau terletak pada sambungan yang terlemah atau dalam bahasa asingnya "the strength of a chain depends on the weakest link. Apa atau siapakah "the weakest link atau "komponen terlemah dalam sebuah sistem jaringan komputer? Ternyata jawabannya adalah: manusia. Walaupun sebuah sistem telah dilindungi dengan piranti keras dan piranti lunak canggih penangkal serangan seperti firewalls, anti virus, IDS/IPS, dan lain sebagainya - tetapi jika manusia yang mengoperasikannya lalai, maka keseluruhan peralatan itu tidaklah ada artinya.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]Terlepas dari beraneka-ragamnya keberadaan sistem dan model keamanan informasi berbasis teknologi yang canggih yang ada di pasaran, pada tataran penggunaannya - terutama untuk user awam dan kebanyakan - kata kunci atau yang dikenal sebagai "password merupakan pendekatankeamanan yang paling lumrah dipakai. Mulai dari cara mengoperasikan ATM, internet banking, email account, dan sistem operasi sampai dengan mengendalikan mobil, mengakses kamera keamanan, menjalankan robot, dan mengkonfigurasi sistem, password merupakan hal yang sangat krusial dalam menjaga keamanan hak aksesnya.

[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

"Budaya aman belumlah menjadi suatu perilaku sehari-hari dari kebanyakan

karyawan atau pegawai dalam sebuah perusahaan atau organisasi. Pengalaman membuktikan bahwa kebanyakan insiden keamaman informasi terjadi karena begitu banyaknya kecorobohan yang dilakukan oleh staf organisasi maupun karena kurangnya pengetahuan dari yang bersangkutan terkait dengan aspek- aspek keamanan yang dimaksud.[/boxcontent]

[/boxes]

-

View Post replies: 1

Berapa persen anggaran yang harus disisihkan untuk membangun sistem pengamanan yang ampuh?

-

View Make a submission

Banyak negara yang mengalami kesulitan dalam menghadapi berbagai serangan siber dari kriminal negara lain. Salah satu usaha untuk mengatasinya dengan mendirikan CSIRT. Pertanyaannya adalah, siapa yang seharusnya mengalokasikan dana untuk membiayai lembaga ini mengingat begitu banyaknya titik-titik penting yang harus dilindungi di sebuah negara!

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book"]Berikut ini adalah materi ppt pertemuan 4[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/page/view.php?id=35277&forceview=1" icon="fa-link"]Lihat materi[/button] -

[boxes]

[boxcontent color="info"]

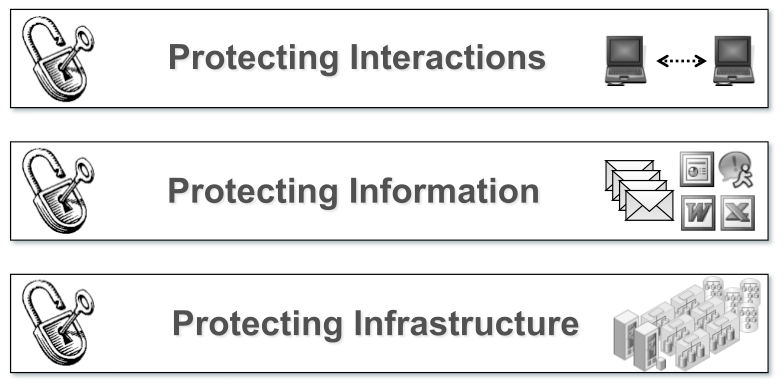

Keberadaan dokumen "Kebijakaan Keamanan atau "Security Policies merupakan sebuah infrastruktur keamanan yang harus dimiliki oleh sebuah organisasi atau perusahaan yang ingin melindungi aset informasi terpentingnya. Dokumen ini secara prinsip berisi berbagai cara (baca: kendali) yang perlu dilakukan untuk mengontrol manajemen, mekanisme, prosedur, dan tata cara dalam mengamankan informasi, baik secara langsung maupun tidak langsung. Karena berada pada tataran kebijakan, maka dokumen ini biasanya berisi hal-hal yang bersifat prinsip dan strategis.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

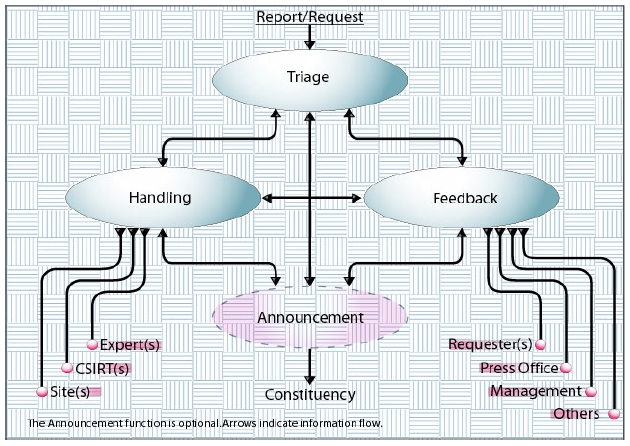

Pada dasarnya apa yang harus dilakukan sebuah organisasi jika terjadi insiden terkait dengan keamanan informasi? Secara prinsip, tujuan dari manajemen penanganan insiden adalah:

Sedapat mungkin berusaha untuk mengurangi dampak kerusakan yang terjadi akibat insiden keamanan dimaksud;

Mencegah menjalarnya insiden ke lokasi lain yang dapat menimbulkan dampak negatif yang jauh lebih besar;

Menciptakan lingkungan penanganan insiden yang kondusif, dimana seluruh pihak yang "terlibat dan berkepentingan dapat bekerjasama melakukan koordinasi yang terorganisir;

Agar proses resolusi atau penyelesaian insiden dapat berjalan efektif dan dalam tempo sesingkat mungkin; dan

Mencegah terjadinya kesimpangsiuran tindakan yang dapat mengarah pada dampak negatif yang lebih besar lagi.

[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Sudah merupakan suatu kenyataan bahwa saat ini tengah terjadi "perang dunia informasi antar negara dalam berbagai konteks kehidupan yang dipicu oleh fenomena globalisasi dunia. Lihatlah bagaimana lihainya para pemimpin dunia senantiasa melakukan penjagaan terhadap pencitraan dengan memanfaatkan media massa sebagai salah satu bentuk pertahanan politik yang ampuh. Atau fenomena pengembangan opini publik melalui media interaksi sosial di dunia maya seperti Facebook, Twitters, dan Friendster yang telah menunjukkan taring kejayaannya.[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Modus operandi kejahatan di dunia siber sangatlah beragam dan bervariasi.

Teknik yang dipergunakan oleh para kriminal pun semakin lama semakin mutakhir dan kompleks.

Berdasarkan kejadian-ke jadian terdahulu, hampir seluruh serangan melibatkan apa yang disebut sebagai "ma lic ious software atau "malware - yang dalam terjemahan bebasnya adalah program jahat (karena sifatnya yang merusak atau bertujuan negatif).[/boxcontent]

[/boxes]

-

View Post replies: 1

Undang-undang apa saja yang harus dimiliki oleh suatu negara untuk mengatur beragam transaksi dan interaksi yang terjadi di dunia maya?

-

View Make a submission

Seluruh lembaga pelayanan publik di Indonesia yang menggunakan teknologi informasi dalam bertransaksi harus tunduk pada PP Nomor 82 tahun 2012. Bagaimana cara yang paling tepat untuk mensosialisasikan dan memastikan seluruh kewajiban ini dilaksanakan oleh para pemangku kepentingan dimaksud?

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=34066&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 5[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]

Bayangkanlah sejumlah contoh kasus yang dapat saja terjadi seperti dipaparkan berikut ini:-

Seorang Direktur perusahaan multi-nasional dituduh melakukan pelecehan seksual terhadap sekretarisnya melalui kata-kata yang disampaikannya melalui e-mail. Jika memang terbukti demikian, maka terdapat ancaman pidana dan perdata yang membayanginya.

-

Sebuah kementrian di pemerintahan menuntut satu Lembaga Swadaya Masyarakat yang ditengarai melakukan penetrasi ke dalam sistem komputernya tanpa ijin. Berdasarkan undang- undang yang berlaku, terhadap LSM yang bersangkutan dapat dikenakan sanksi hukum yang sangat berat jika terbukti melakukan aktivits yang dituduhkan.

-

Sekelompok artis pemain band terkemuka merasa berang karena pada suatu masa situsnya diporakporandakan oleh perentas (baca: hacker) sehingga terganggu citranya. Disinyalir pihak yang melakukan kegiatan negatif tersebut adalah pesaing atau kompetitornya.

[/boxcontent]

[/boxes]

-

-

[boxes]

[boxcontent color="info"]

Belakangan ini masyarakat Indonesia cukup resah dengan adanya fenomena "kebocoran data yang menyebabkan mengemukanya beragam kasus semacam beredarnya dokumen rahasia Wikileaks, SMS penawaran kredit, gambar/video porno, nomor kartu kredit, data/informasi rahasia perusahaan, dan lain sebagainya. Banyak pihak yang bertanya-tanya, siapa yang perlu disalahkan atau bertanggung jawab terhadap hal ini? Apakah akar penyebab fenomena negatif ini? Mengapa kejadian yang sama berulang kembali dan tidak kunjung berhenti? Dapatkah hal ini ditanggulangi bahkan dihilangkan sama sekali?[/boxcontent]

[/boxes]

-

View Post replies: 1

Bukti digital seperti apa saja yang diakui pengadilan di Indonesia?

-

View Make a submission

Pasal 26 UU ITE No 19 Tahun 2016 menyebutkan bahwa setiap orang dilarang menyebarkan informasi elektronik yang memiliki muatan penghinaan dan/atau pencemaran nama baik. Seorang mahasiswa membuat postingan di media sosial yang menyebutkan bahwa dosen di kampusnya korup. Dosen tersebut merasa tersinggung dan menganggap postingan tersebut merusak nama baiknya. Apakah tindakan mahasiswa tersebut melanggar Pasal 26 UU ITE No 19 Tahun 2016? Bagaimana bunyi pasal tersebut terkait kasus diatas, Bagaimana cara pencegahan agar tidak terjadi hal tersebut (buatkan campaignnya)

Pasal 31 UU ITE No 19 Tahun 2016 menyebutkan bahwa setiap orang dilarang mengakses secara tidak sah sistem informasi yang dimiliki oleh orang lain. Seorang hacker berhasil masuk ke dalam sistem informasi sebuah perusahaan dan mengambil data penting. Apakah tindakan hacker tersebut melanggar Pasal 31 UU ITE No 19 Tahun 2016? Bagaimana bunyi pasal tersebut terkait kasus diatas, Bagaimana cara pencegahan agar tidak terjadi hal tersebut (buatkan campaignnya)

Pasal 40 UU ITE No 19 Tahun 2016 menyebutkan bahwa setiap orang dilarang mengirimkan informasi elektronik yang mengandung ancaman kekerasan atau ancaman pencurian. Seorang pengguna internet mengirimkan pesan teks kepada mantan kekasihnya yang berisi ancaman untuk membakar rumahnya jika tidak kembali kepadanya. Apakah tindakan pengguna internet tersebut melanggar Pasal 40 UU ITE No 19 Tahun 2016? Bagaimana bunyi pasal tersebut terkait kasus diatas, Bagaimana cara pencegahan agar tidak terjadi hal tersebut (buatkan campaignnya)

Pasal 43 UU ITE No 19 Tahun 2016 menyebutkan bahwa setiap orang yang dengan sengaja dan tanpa hak menyebarkan informasi elektronik yang bertentangan dengan norma agama, kesusilaan, dan/atau ketertiban umum dapat dipidana. Seorang pengguna internet membuat postingan di media sosial yang menghina agama tertentu. Apakah tindakan pengguna internet tersebut melanggar Pasal 43 UU ITE No 19 Tahun 2016? Bagaimana bunyi pasal tersebut terkait kasus diatas, Bagaimana cara pencegahan agar tidak terjadi hal tersebut (buatkan campaignnya)

Pasal 45 UU ITE No 19 Tahun 2016 menyebutkan bahwa setiap orang yang dengan sengaja dan tanpa hak memperoleh akses dan/atau mengubah, menghapus, menambah, memperbanyak, dan/atau menyimpan data elektronik yang tidak berhak dapat dipidana. Seorang karyawan di sebuah perusahaan mengambil data rahasia perusahaan dan menyimpannya di komputernya tanpa izin. Apakah tindakan karyawan tersebut melanggar Pasal 45 UU ITE No 19 Tahun 2016? Bagaimana bunyi pasal tersebut terkait kasus diatas, Bagaimana cara pencegahan agar tidak terjadi hal tersebut (buatkan campaignnya)

Sebuah perusahaan teknologi berencana untuk memperkenalkan aplikasi baru yang memungkinkan pengguna untuk berkomunikasi secara aman dan privasi. Bagaimana upaya perusahaan tersebut sesuai dengan tujuan UU ITE No 19 Tahun 2016 Pasal 1? Sebuah pemerintah daerah mengembangkan layanan online untuk memudahkan masyarakat mengakses informasi dan layanan publik. Bagaimana langkah pemerintah tersebut mendukung tujuan UU ITE No 19 Tahun 2016 Pasal 1? Bagaimana cara pencegahan agar tidak terjadi hal tersebut (buatkan campaignnya)

-

-

-

View

-

[boxes]

[boxcontent color="info" icon="fa-book"]Berikut ini adalah materi ppt pertemuan 6[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/page/view.php?id=36595&forceview=1" icon="fa-link"]Lihat materi[/button] -

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22412&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submissionPilih dan kerjakan 2 contoh kasus berikut ini!

Soal 1: Manajemen Risiko (Clause 6.1)

Perusahaan ABC adalah sebuah lembaga keuangan yang ingin menerapkan ISO 27001:2013. Mereka sedang melakukan evaluasi risiko. Identifikasikan dan jelaskan tiga contoh potensi ancaman (threats) yang perusahaan ABC harus pertimbangkan dalam proses identifikasi risiko mereka. Selain itu, jelaskan bagaimana perusahaan ABC dapat mengurangi atau mengelola risiko-risiko ini sesuai dengan standar ISO 27001:2013.

Soal 2: Kebijakan Keamanan Informasi (Clause 5.2)

Perusahaan XYZ adalah perusahaan manajemen investasi yang ingin mematuhi ISO 27001:2013. Mereka memerlukan kebijakan keamanan informasi yang sesuai dengan standar tersebut. Tuliskan contoh dua poin utama yang harus ada dalam kebijakan keamanan informasi perusahaan XYZ, dan jelaskan mengapa masing-masing poin ini penting untuk pemenuhan ISO 27001:2013.

Soal 3: Perencanaan dan Pengendalian (Clause 6.1.2)

Bank ZXY adalah sebuah bank yang ingin menerapkan ISO 27001:2013. Mereka harus merencanakan dan mengendalikan pengelolaan risiko informasi. Jelaskan langkah-langkah konkret yang harus diambil oleh Bank ZXY untuk mengembangkan, melaksanakan, dan memelihara proses manajemen risiko informasi yang sesuai dengan standar ISO 27001:2013.

Soal 4: Akses ke Sumber Daya (Clause 7.1)

Perusahaan KLM adalah perusahaan asuransi yang ingin memastikan bahwa akses ke sumber daya yang sensitif terkendali dengan baik sesuai dengan ISO 27001:2013. Jelaskan konsep "kebijakan akses ke sumber daya" yang harus mereka terapkan. Sebutkan setidaknya tiga langkah atau kontrol yang dapat mereka terapkan untuk memastikan bahwa akses tersebut dikendalikan dengan baik sesuai dengan standar ISO 27001:2013.

Soal 5: Pengembangan dan Pemeliharaan Sistem Informasi (Clause 7.3)

Bank PQR adalah sebuah bank besar yang ingin memperbarui sistem informasi mereka sesuai dengan ISO 27001:2013. Jelaskan langkah-langkah yang harus mereka ambil dalam pengembangan dan pemeliharaan sistem informasi agar sesuai dengan standar ISO 27001:2013. Sebutkan paling tidak tiga elemen penting yang harus diperhatikan dalam proses ini.

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=34074&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 7[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=23827&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk Modul Kali Linux[/boxcontent]

[/boxes]

-

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22415&forceview=1" icon="fa-video-camera"]Klik disini[/button]

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=34078&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 8[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=34079&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Serangan Social Engineering di Bank Rakyat

Deskripsi Studi Kasus

Bank Rakyat adalah salah satu bank yang mengkhususkan diri dalam melayani nasabah dari berbagai lapisan masyarakat. Mereka menghadapi serangan social engineering yang berpotensi mengancam keamanan data pelanggan dan keuangan.

Latar Belakang

Seorang penyerang mencoba memperoleh akses ke sistem perbankan Bank Rakyat melalui teknik social engineering. Penyerang bertujuan untuk mencuri data pribadi nasabah, informasi rekening, dan mencoba mengakses dana yang tersimpan. Serangan ini dapat mengakibatkan kerugian besar bagi nasabah dan reputasi bank.

Soal Studi Kasus

1. Jelaskan apa yang dimaksud dengan social engineering dan mengapa serangan semacam ini sangat berbahaya bagi Bank Rakyat dan nasabah mereka?

2. Bagaimana penyerang mungkin telah memperoleh informasi awal tentang Bank Rakyat untuk memulai serangan social engineering?

3. Sebutkan beberapa teknik social engineering yang dapat digunakan oleh penyerang untuk mendapatkan akses ke sistem perbankan Bank Rakyat.

4. Apa tindakan yang dapat diambil oleh Bank Rakyat untuk melindungi data nasabah dan menghadapi serangan social engineering di masa depan?

5. Bagaimana Bank Rakyat seharusnya mengelola dan melaporkan insiden serangan social engineering kepada otoritas keamanan dan nasabah mereka?

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=34081&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 9[/boxcontent]

[/boxes]

-

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22421&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Cari satu aplikasi open source yang sering dipergunakan untuk kebutuhan organisasi. kemudian lakukan searching di internet untuk menemukan kerawanan pada aplikasi tersebut yang dapat dengan mudah dieksploitasi oleh para hacker. jelaskan mengenai hal tersebut dalam satu halaman A4 (Times New Roman, Font=11, spasi tunggal)

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=22423&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 10[/boxcontent]

[/boxes]

-

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22424&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Pilih satu negara mana pun di dunia. dan deskripsikan secara ringkas dalam satu halaman A4 (Times New Roman, Font=11, spasi tunggal) mengenai strategi negara tersebut dalam menghadapi serangan siber dari negara lain.

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=22426&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 11[/boxcontent]

[/boxes]

-

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22427&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Pilihlah satu jenis sektor industri (misalnya logistik, perbankan, kesehatan, pendidikan, pemerintahan, dan lain-lain) dan carilah contoh kejadian cyber crime yang menimpa perusahaan yang beroperasi pada sektor tersebut di masa lalu. Ceritakan dalam 1-3 halaman A4 (Times New Roman, Font=11, spasi tunggal) terkait dengan:

- perusahaan yang diserang

- pihak yang menyerang

- kronologis penyerangan

- penyebab serangan terjadi dan berhasil (kerawanan sistem)

- dampak kerugian yang ditimbulkan

- cara mengatasi kejadian serupa di masa mendatang

-

View Receive a grade

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=22430&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 12[/boxcontent]

[/boxes]

-

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22431&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Pilih sebuah negara, dan identifikasi nama undang-undang atau regulasi apa saja terkait dengan siber yang disusun dan diberlakukan oleh negara tersebut (terjemahkan ke dalam bahasa Indonesia)

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=22433&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 13-14[/boxcontent]

[/boxes]

-

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22434&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Cari dan sebutkan situs lain di internet yang memiliki fungsi semacam Norse

sertakan Link dan Screen Shoot situs tersebut

-

View Make a submission

Pilih salah satu jenis serangan selain DDOS yang dikenal dalam dunia cyber attacks. Dan jelaskan dalam satu halaman A4 (Times New Roman, Font=11, spasi tunggal) terkait dengan:

- nama serangan

- lubang kerawanan (vulnerability) yang diserang

- teknik penyerangan

- teknik mengatasi agar serangan bisa diantisipasi sebelumnya (dicegah)

-

-

-

[boxes]

[boxcontent color="info" icon="fa-book" link="https://elearning.pradita.ac.id/mod/page/view.php?id=22437&forceview=1" linktext="Materi Presentasi"]Berikut ini adalah materi presentasi untuk pertemuan 13-14[/boxcontent]

[/boxes]

-

Complete the activity

[boxes]

[boxcontent color="info"]Silahkan lihat video berikut ini[/boxcontent]

[/boxes]

[button link="https://elearning.pradita.ac.id/mod/hvp/view.php?id=22438&forceview=1" icon="fa-video-camera"]Klik disini[/button] -

View Make a submission

Pilih salah satu merek aplikasi anti virus, dan jelaskan mengenai kelebihan aplikasi tersebut dalam 2 halaman A4 (Times New Roman, Font=11, spasi tunggal)

-

View Make a submission

Cari di internet satu gambar kerangka yang berkaitan dengan tata kelola keamanan informasi atau internet. jelaskan dalam 1-3 halaman A4 (Times New Roman, Font=11, spasi tunggal) maksud dari kerangka tersebut dan deskripsikan komponen-komponen yang ada dalam kerangka tersebut.

-

-

-

View Make a submission

Kerjakanlah soal berikut ini!

https://docs.google.com/document/d/12DxAqsrDgEr98tNc_Eki_bORHKmMTouj/edit?usp=sharing&ouid=114889218099205978594&rtpof=true&sd=true

Note: Upload dengan link google drive dengan format pdf filenama: Nama_UTS.pdf

-

-

-

Tanggal 4 Mei 2007 diterbitkan Peraturan Menteri Nomor 26/PER/M.KOMINFO/5/2007 tentang Pengamanan Pemanfaatan Jaringan Telekomunikasi Berbasis Protokol Internet. Menteri Komunikasi dan Informatika dalam hal ini menunjuk Indonesia Security Incident Response Team on Internet and Infrastructure/Coordination Center (Id-SIRTII/CC) yang bertugas melakukan pengawasan keamanan jaringan telekomunikasi berbasis protokol internet.

-

We were there for the first internet security incident and we’re still here 25 years later. Only now, we’ve expanded our expertise from incident response to a comprehensive, proactive approach to securing networked systems. The CERT Division is part of the Software Engineering Institute, which is based at Carnegie Mellon University. We are the world’s leading trusted authority dedicated to improving the security and resilience of computer systems and networks and are a national asset in the field of cybersecurity.

-

FIRST is the premier organization and recognized global leader in incident response. Membership in FIRST enables incident response teams to more effectively respond to security incidents reactive as well as proactive. FIRST brings together a variety of computer security incident response teams from government, commercial, and educational organizations. FIRST aims to foster cooperation and coordination in incident prevention, to stimulate rapid reaction to incidents, and to promote information sharing among members and the community at large.

-

The SANS Institute was established in 1989 as a cooperative research and education organization. Its programs now reach more than 165,000 security professionals around the world. A range of individuals from auditors and network administrators, to chief information security officers are sharing the lessons they learn and are jointly finding solutions to the challenges they face. At the heart of SANS are the many security practitioners in varied global organizations from corporations to universities working together to help the entire information security community. SANS is the most trusted and by far the largest source for information security training and security certificationin the world. It also develops, maintains, and makes available at no cost, the largest collection of research documents about various aspects of information security, and it operates the Internet's early warning system - the Internet Storm Center.

-

EC-Council (International Council of Electronic Commerce Consultants) is the world leader in IT Security Courses - Information Security, Network Security, Computer Security and Internet Security Certification and Training. EC-Council’s flagship course Certified Ethical Hacker, CEH set the standard for what the world has come to expect from ethical hacking IT Security courses.

-

-

Kekayaan Intelektual atau Hak Kekayaan Intelektual (HKI) atau Hak Milik Intelektual adalah padanan kata yang biasa digunakan untuk Intellectual Property Rights (IPR) atau Geistiges Eigentum, dalam bahasa Jermannya. Istilah atau terminologi Hak Kekayaan Intelektual (HKI) digunakan untuk pertama kalinya pada tahun 1790. Adalah Fichte yang pada tahun 1793 mengatakan tentang hak milik dari si pencipta ada pada bukunya. Yang dimaksud dengan hak milik disini bukan buku sebagai benda, tetapi buku dalam pengertian isinya. Istilah HKI terdiri dari tiga kata kunci, yaitu Hak, Kekayaan, dan Intelektual. Kekayaan merupakan abstraksi yang dapat dimiliki, dialihkan, dibeli, maupun dijual.

-

Calder, Alan, and Steve Watkins. (2006). International IT Governance: An Executive Guide to ISO-17799/ISO-27001. Kogan Page: United Kingdom.

Cappelli, Dawn M., Andrew P. Moore, and Randall F. Trzeciak. (2012). The CERT Guide to Insider Threats: How to Prevent, Detect, and Respond to Information Technology Crimes.

EC-Council. (2009). Ethical Hacking and Countermeasures: Attack Phases – EC-Council Certified Ethical Hacker (CEH). Cengage Learning: United States.

Engebretson, Patrick. (2013). The Basics of Hacking and Penetration Testing: Ethical Hacking and Penetration Testing Made Easy. Elsevier: Massachusetts, United States.

Gartner. (2001). Gartner’s Information Security Strategies Research Note TU-14-5662.

Hadnagy, Christopher, and Paul Wilson. (2010). Social Engineering: The Art of Human Hacking. Wiley: United States.

ISACA. (2007). Control Objectives for Information and Related Technology – version 4.1. ISACA Publisher: United States.

Kennedy, David, Jim O’Gorman, Devon Kearns, and Mati Aharoni. (2011). Metasploit: The Penetration Tester’s Guide. No Starch Press: United States.

McClure, Stuart, Joel Scambray and George Kurtz. (2005). Hacking Exposed Fifth Edition. New York: McGraw-Hill.

Mitnick, Kevin D. (2003). The Art of Deception: Controlling the Human Element of Security. Wiley: United States.

Mulligan, Deirdre K. and Fred B. Schneider. (2011). Doctrine for Cyber Security. Dædalus, the Journal of the American Academy of Arts & Sciences 140 (4) Fall Edition. UC Berkeley School of Information, California, United States.

Pfleeger, Charles. (2003). Security in Computing. New York: Pearson Education.

Sikorski, Michael, and Andrew Honig. (2012). Practical Malware Analysis: The Hands-On Guide to Dissecting Malicious Software. No Stratch Press: United States.

Simpson, M. T. (2013). Hands-on ethical hacking and network defense. Boston, MA, Course Technology.

Speed, T. J. (2012). Asset protection through security awareness. Boca Raton, FL, CRC Press.

Weingarten, F.W. (1989). Federal Information Policy Development: The Congressional Perspective. In C. McClure, P. Hernon and H. Relyea (eds), United States Government Information Policies: views and Perspectives - Ablex, Norwood, NJ.

-

Survei adalah pemeriksaan atau penelitian secara komprehensif. Survei yang dilakukan dalam melakukan penelitian biasanya dilakukan dengan menyebarkan kuesioner atau wawancara, dengan tujuan untuk mengetahui: siapa mereka, apa yang mereka pikir, rasakan, atau kecenderungan suatu tindakan. Survei lazim dilakukan dalam penelitian kuantitatif maupun kualitatif.

-

View Submit answers

-